Viren & Würmer

Viren und Würmer sind Computerprogramme, die sich selbst verbreiten und reproduzieren. Viren erreichen das, indem sie sich in den Code legaler Anwendungen einschleusen.

Sicherheit

Ernste Sicherheitslücken in Medizintechnik

Hacker machen auch vor Krankenhäusern nicht halt. Sicherheitslücken in medizinischen IT-Anlagen erlauben Spionage und Sabotage. Im schlimmsten Fall sind sogar Gesundheit und Leben der Patienten bedroht.

>>

Sicherheit

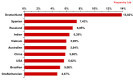

Rekord: Deutschland ist Spam-Land Nummer 1

Laut Spam-Bericht von Kaspersky führt im September Deutschland die Hitliste beim weltweiten Spam-Aufkommen an. Vor allem die steigende Zahl der Trojaner und Backdoor-Programme ist besorgniserregend.

>>

Sicherheit

Hacker entwickeln trojanische Mausfalle

Symantec ist einem neuen Trojaner auf die Schliche gekommen, der sich besonders gut vor den Analyse-Scannern versteckt. Der Trick: Der Schadcode wird erst aktiv, sobald der Nutzer die Maus bewegt.

>>

Sicherheit

Trojaner in angeblichen Post-E-Mails

Derzeit erhalten zahlreiche Nutzer vermeintliche E-Mails von der Post. Im Anhang soll sich ein Paket-Abholschein befinden. Tatsächlich handelt es sich aber um einen Banking-Trojaner.

>>

Sicherheit

7 Tools für sicheres Online-Banking

Vor allem beim Online-Banking drohen Gefahren durch Viren, Trojaner und Spionagesoftware. Wir stellen Ihnen 7 Tools vor, die dabei helfen, Ihren PC zu schützen.

>>

Sicherheit

Risiko durch Spiele-Plattform Steam

Steam lässt sich auch über URLs vom Browser aus steuern. Die Sicherheitsfirma ReVuln hat jetzt herausgefunden, dass Angreifer über manipulierte URLs Schadcode auf den PC transportieren können.

>>

Sicherheit

Sicherheitsrisiko: Mobile Geräte in Unternehmen

Kaspersky hat eine Studie in Auftrag gegeben, in der Unternehmen zum Umgang mit privaten mobilen Endgeräte am Arbeitsplatz befragt wurden. Das Ergebnis zeigt Handlungsbedarf.

>>

Sicherheit

movie2k.to verbreitet Trojaner

Das illegale Streaming-Portal movie2k.to wird derzeit zur Verbreitung von Schadcode missbraucht. Diesmal handelt es sich um einen Trojaner, der die Kontrolle über den Rechner übernehmen kann.

>>

Sicherheit

Trusteer entdeckt Trojaner mit logischem Denkvermögen

Das US-amerikanische Sicherheitsunternehmen Trusteer haben nach eigenen Angaben eine signifikante Entdeckung gemacht. Die Experten fanden einen neuen Man-in-the Browser-Trojaner, der logisch "denken" kann.

>>

Sicherheit

Kritische Lücke im Trend Micro Control Manager

Der Trend Micro Control Manager ist anfällig für SQL-Injektionen. Über eine Sicherheitslücke können Angreifer Schadcode in das zentralisierte Sicherheitsmanagement einschleusen. Es gibt aber bereits ein Update.

>>