Thorsten Eggeling

Sicherheit

Mutmaßlicher Botnetz-Betreiber enttarnt?

Etwa 75 Prozent aller versendeten E-Mails sind Spam. Doch wer ist verantwortlich dafür? Einem Blogger ist es jetzt gelungen, über Informationen aus Chatprotokollen einem mutmaßlichen Botnetz-Betreiber auf die Spur zu kommen.>>

Sicherheit

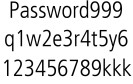

Passwörter sind meist zu einfach

Immer wieder werden Kundendatenbanken von Unternehmen ein Ziel von Hackerangriffen. Zuletzt etwa die des US-Unternehmens Stratfor. Die gestohlenen Passwörter sind zwar verschlüsselt, aber meist dennoch einfach zu knacken.>>

Sicherheit

GNUnet jetzt auch mit VPN-Funktionen

GNUnet ist ein freies Framework für sichere Peer-to-Peer-Netzwerke. Es benutzt keine zentralen Dienste und ermöglicht einen anonymen Dateiaustausch. Die neue Version kann jetzt auch VPN-Tunnel verwenden.>>

Sicherheit

Neues Verschlüsselungsverfahren für Festplatten

Wissenschaftler haben ein neues Verfahren entwickelt, um die Verschlüsselung von Festplatten sicherer zu machen. Mit einer Software, die es bisher nur für Linux gibt, sollen künftig „Cold-Boot-Angriffe“ verhindert werden.>>

Sicherheit

Die 12 besten Sicherheits-Tools für 2012

Das neue Jahr beginnt, wo das alte aufgehört hat: Kriminelle wollen Ihre Daten ausspionieren oder den PC mit Viren infizieren. Mit der richtigen Sicherheitsausrüstung lassen sich die Risiken aber minimieren.>>

Sicherheit

Open-Source-Tool hackt WPA-Schlüssel

Tactical Network Solution (TNS) hat die Open-Source-Software Reaver veröffentlicht, die eine WPS-Lücke ausnutzt und innerhalb von 4 bis 10 Stunden die WPA-Schlüssel von WLAN-Routern knackt.>>

Sicherheit

Der Anonymisierer Tor ist angreifbar

Auf dem 28. Chaos Communication Congress (28C3) stellten französische Forscher eine Methode vor, über die sich das Anonymisierungs-Netzwerk Tor angreifen und der Datenverkehr entschlüsseln lässt.>>

Sicherheit

Massive Sicherheitslücken in Web-Applikationen

Sicherheitsexperten haben auf dem 28. Chaos Communication Congress (28C3) auf die Gefahren von Schwachstellen in Skriptsprachen und Plattformen hingewiesen, die für Angriffe auf Web-Server missbraucht werden können.>>

Sicherheit

Microsoft veröffentlicht .Net-Notfallpatch

Kurz vor Jahresende hält Microsoft noch einmal einen außerordentlichen Patchday ab. Und das scheint auch dringend nötig, weil mit den Updates vier sehr gefährliche Sicherheitslücken geschlossen werden.>>

Sicherheit

Neue Angriffsmethode auf GSM-Handys

Auf dem Chaos Communication Congress (28C3) in Berlin stellte Karsten Nohl von Security Research Labs eine bereits von Kriminellen angewandte neue Methode vor, mit der alle GSM-Handys angreifbar sind.>>