Dorothee Chlumsky

Sicherheit

Firmen-Einbruch über Facebook

Cyberkriminelle haben in einem amerikanischen Finanz-Unternehmen vertrauliche Daten ausgespäht, nachdem sie über ein gefälschtes Facebook-Profil schädliche Software in die Firma geschleust hatten. Ein gezielter Angriff brachte eine Mitarbeiterin dazu, einen verseuchten Link zu klicken.>>

Sicherheit

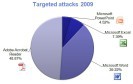

PDF-Format beliebtestes Angriffsziel

In der Liste der am häufigsten angegriffenen Formate hat PDF dem doc.-Format den Rang abgelaufen. Waren Word-Dokumente im Jahr 2008 noch das beliebteste Angriffsziel für Cyberkriminelle und deren schädliche Software, haben sich die Attacken 2009 verstärkt auf Sicherheitslücken in Adobe Reader und Acrobat konzentriert.>>

Sicherheit

Safari-Update schützt vor Angriffen

Safari hat in Version 4.0.4 einige kritische Sicherheitslücken. Angreifer können sie unter anderem ausnutzen, um über das Internet auf einen gefährdeten Rechner zuzugreifen und dort Programmcode auszuführen.>>

Sicherheit

IE-Lücke notdürftig gekittet

Microsoft hat eine Fix-it-Lösung für die schwere Lücke in Internet Explorer bereitgestellt. Sie löst zwar nicht das Problem, erschwert es Angreifern aber ein wenig, den Rechner zu übernehmen.>>

Sicherheit

Skype gibt private Details preis

Die Telefonsoftware Skype hat eine Sicherheitslücke, die persönliche Daten ihres Besitzers offen legen kann. Angreifer können sie ausnutzen, um Sicherheitsbeschränkungen zu umgehen und über das Internet auf den Rechner zuzugreifen. Die Entwickler haben einen Hotfix für das Problem veröffentlicht.>>

Sicherheit

Excel-Update macht PC sicherer

Microsoft hat sieben Schwachstellen in Excel geschlossen. Angreifer können die Lücken ausnutzen, um auf einem PC per Internet oder Netzwerk schädlichen Code einzuschleusen. Das Unternehmen hat die Aktualisierungen bereits über das Software-Update verteilt.>>

Sicherheit

Internet Explorer gefährdet Ihren PC

Sicherheitsexperten berichten von einer schweren Lücke in Internet Explorer 6 und 7. Ein Angreifer kann auf Basis der Schwachstelle aus dem Internet auf einen PC zugreifen. Die Lücke wird bereits aktiv ausgenutzt. Microsoft hat das Sicherheitsproblem bestätigt, aber noch keinen Patch angekündigt.>>

Sicherheit

Hacker nutzen Oscar-Verleihung aus

Sicherheitsexperten warnen vor gefälschten Webseiten, die das Interesse von Filmliebhabern an der Oscar-Verleihung ausnutzen. Die Kriminellen optimieren ihre Webseiten so, dass Suchmaschinen sie auf den vorderen Plätzen auflisten. Hinter den Suchergebnissen lauern Drive-By-Infektionen mit schädlicher Software.>>

Sicherheit

Trojaner in Akkuladegerät

Einige Versionen der USB-Ladegeräte von Energizer installieren ein Trojanisches Pferd auf dem PC. Der Schädling öffnet auf dem Rechner eine Hintertür, durch die ein Angreifer schädlichen Code ausführen und Daten ausspähen kann.>>

Sicherheit

Vodafone liefert Botnetz-Trojaner mit Handy aus

Das HTC-Mobiltelefon "Magic", das Vodafone mit seinen Mobilfunkverträgen für einen Euro vertreibt, hat zwei Trojaner an Bord. Einer stiehlt persönliche Daten, der zweite will den PC zum Mitglied des Zombie-Netzwerks Mariposa machen.>>