Internet

Das Internet ist ein weltweites Computer-Netzwerk, das aus vielen kleinen Netzwerken besteht. Es ermöglicht die Nutzung von Diensten wie die E-Mail und das World Wide Web.

Sicherheit

Zahlreiche Joomla-Sites liefern Malware aus

Offenbar missbrauchen Kriminelle massenhaft Joomla-Sites für die Verbreitung von Schadsoftware. Schuld daran sind Betreiber, die eine längst bekannte Sicherheitslücke immer noch nicht beseitigt haben.

>>

Sicherheit

Sicherheitslücke in Samsung Smart-TVs

Sicherheitsexperten haben eine kritische Sicherheitslücke in Smart-TVs von Samsung entdeckt. Angreifer können aus der Ferne die Kontrolle über die Geräte erlangen und USB-Sticks auslesen.

>>

Sicherheit

Lücke im Internet Explorer erlaubt Datenspionage

Ein Analyseunternehmen hat im Internet Explorer eine Schwachstelle entdeckt, über die sich Mausbewegungen mitlesen lassen. Angeblich wird die Lücke genutzt, um das Benutzerverhalten zu beobachten.

>>

Sicherheit

Bot-Netzwerk über Tor ferngesteuert

Betreiber von Bot-Netzwerken versuchen, unbemerkt und anonym zu bleiben. Sicherheitsanalysten haben mit Skynet ein Bot-Netz aufgedeckt, dessen Kommandozentrale nur über den Anonymisierungsdienst Tor erreichbar ist.

>>

Sicherheit

Experten warnen vor falschen QR-Codes

QR-Codes werden nicht nur bei Smartphone-Nutzern immer populärer. Auch Kriminelle haben den zweidimensionalen Strichcode für ihre Machenschaften entdeckt und verbreiten darüber Schadcode.

>>

Sicherheit

Neuer Bundestrojaner kommt erst 2014

Nachdem die SPD-Fraktion im Oktober einen ausführlichen Fragenkatalog zum Staatstrojaner eingereicht hat, verkündet die Bundesregierung lapidar, dass erst gegen Ende 2014 mit einer eigenen Überwachungssoftware zu rechnen ist.

>>

Sicherheit

Hike - eine sichere Alternative zu WhatsApp?

Der Instant Messenger Hike könnte ein ernsthafter Konkurrent für das bereits etablierte WhatsApp werden. Allerdings gibt es auch bei Hike noch Nachbesserungsbedarf bei der Sicherheit.

>>

Sicherheit

Eindeutige Spuren im Netz

Jeder Browser hinterlässt beim Besuch einer Webseite Spuren. Aber wie präzise lässt sich ein wiederkehrender Browser identifizieren? Ein Informatik-Student hat ein Forschungsprojekt gestartet, um das herauszufinden.

>>

Sicherheit

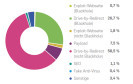

Bedrohungen durch Blackhole nehmen zu

Sophos hat seinen alljährlichen Sicherheitsbericht veröffentlicht. Demnach stellen zurzeit vor allem Web-Angebote, die mit dem Blackhole-Exploit-Kit infiziert sind, eine ernsthafte Bedrohung dar.

>>

Sicherheit

Twitter schließt Lücke in SMS-Funktion

Eine Sicherheitslücke in der SMS-Funktion bei Twitter erlaubte Angreifern, den Nutzeraccount zu übernehmen. Nach monatelanger Verschleppung hat das Unternehmen nun die Spoofing-Lücke geschlossen.

>>