Datenschutz

Der Datenschutz stellt sicher, dass grundsätzlich jeder selbst darüber entscheiden kann, wem er welche persönlichen Informationen bekannt gibt.

Sicherheit

Sicherheitslücke in Samsung Smart-TVs

Sicherheitsexperten haben eine kritische Sicherheitslücke in Smart-TVs von Samsung entdeckt. Angreifer können aus der Ferne die Kontrolle über die Geräte erlangen und USB-Sticks auslesen.

>>

Sicherheit

Lücke im Internet Explorer erlaubt Datenspionage

Ein Analyseunternehmen hat im Internet Explorer eine Schwachstelle entdeckt, über die sich Mausbewegungen mitlesen lassen. Angeblich wird die Lücke genutzt, um das Benutzerverhalten zu beobachten.

>>

Sicherheit

Neuer Bundestrojaner kommt erst 2014

Nachdem die SPD-Fraktion im Oktober einen ausführlichen Fragenkatalog zum Staatstrojaner eingereicht hat, verkündet die Bundesregierung lapidar, dass erst gegen Ende 2014 mit einer eigenen Überwachungssoftware zu rechnen ist.

>>

Sicherheit

Eindeutige Spuren im Netz

Jeder Browser hinterlässt beim Besuch einer Webseite Spuren. Aber wie präzise lässt sich ein wiederkehrender Browser identifizieren? Ein Informatik-Student hat ein Forschungsprojekt gestartet, um das herauszufinden.

>>

Sicherheit

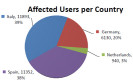

Trojaner greift mTANs ab, erbeutet Millionen

Nach Informationen von Sicherheitsunternehmen haben Kriminelle über den Trojaner Zeus in the Mobile (ZitMO) mehrere Millionen Euro erbeutet. Über 30.000 europäische Bankkunden sollen betroffen sein.

>>

Sicherheit

Twitter schließt Lücke in SMS-Funktion

Eine Sicherheitslücke in der SMS-Funktion bei Twitter erlaubte Angreifern, den Nutzeraccount zu übernehmen. Nach monatelanger Verschleppung hat das Unternehmen nun die Spoofing-Lücke geschlossen.

>>

Sicherheit

Exploits für MySQL und SSH veröffentlicht

Ein bekannter Hacker hat mehrere zum Teil ältere Exploits für das Datenbanksystem MySQL und zwei SSH-Server ins Netz gestellt, über die unter anderem Code ausgeführt werden kann. Zwei Lücken wurden bereits gestopft.

>>

Sicherheit

Sicherheitslücke in der App Instagram

Offenbar ist die Foto-Sharing-App Instagram nicht ausreichend gesichert. Unbefugte können in öffentlichen Netzen daher auf die Daten und Bilder der Nutzer zugreifen und deren Konto übernehmen.

>>

Sicherheit

Sicherheitslücke in o2- und Alice-Routern

Eine gravierende Sicherheitslücke im WLAN-Router 4421 führte dazu, dass potentielle Angreifer aus der Ferne den Router umkonfigurieren und Zugangsdaten sowie Anrufprotokolle auslesen konnten.

>>

Sicherheit

Finger weg vom freien Internet

Michael Sommer vom Internationalen Gewerkschaftsbund macht mit einer Petition auf eine nichtöffentliche Konferenz der ITU aufmerksam. Einige Mitgliedsländer beabsichtigen die weltweite Beschneidung des freien Internets.

>>